Comment utiliser une clé USB comme clé de déverrouillage sécurisée pour votre PC: 3 outils

Avez-vous déjà voulu une clé physique pour votre ordinateur?

Maintenant que les mots de passe deviennent obsolètes, une vraie clé serait plus qu'un gadget délicat. En effet, exiger un composant physique pour déverrouiller votre PC peut être l'option la plus sécurisée pour le moment, et si vous avez une clé USB de rechange qui traîne, vous pouvez configurer une clé en quelques minutes.

Alors, voici comment transformer une clé USB en clé de sécurité.

Clés de déverrouillage USB: le bon et le mauvais

Se fier uniquement aux mots de passe est un gros faux pas de sécurité qui peut vous causer des problèmes sur la route. Même sivous créez des mots de passe forts et adoptez de bonnes habitudes de sécurité , une faille demeure: une fois découvert, un mot de passe est inutile. En ce sens, une clé physique est plus difficile à compromettre , et les clés tangibles sont plus difficiles à voler que les pensées intangibles.

Un autre avantage évident est que vous vous libérez du fardeau de la mémoire de mots de passe, bien que ce soit moins un problème si vous utilisez un gestionnaire de mots de passe sécurisé . Des avantages supplémentaires existent selon le logiciel que vous utilisez pour créer la clé USB.

Mais ce n'est pas que du soleil et des roses.

D'une part, vous souffrirez de maux de tête si jamais vous perdez ou endommagez la clé USB; la récupération de clé est plus un casse-tête que la réinitialisation d'un mot de passe. D'autres inconvénients incluent le fait que la clé occupe en permanence l'espace du port USB, et si jamais vous souhaitez accorder l'accès à quelqu'un d'autre, vous devez lui remettre la clé physiquement.

Avant de vous lancer et de configurer une clé de sécurité USB, vous devrez décider vous-même si les avantages valent les inconvénients.

3 outils pour transformer une clé USB en clé de sécurité USB

Si vous aimez le son d'une clé de sécurité USB et que vous avez une clé USB en réserve, consultez ces trois outils. Ils sont généralement faciles à utiliser et vous guideront tout au long du processus de création d'une clé de sécurité USB.

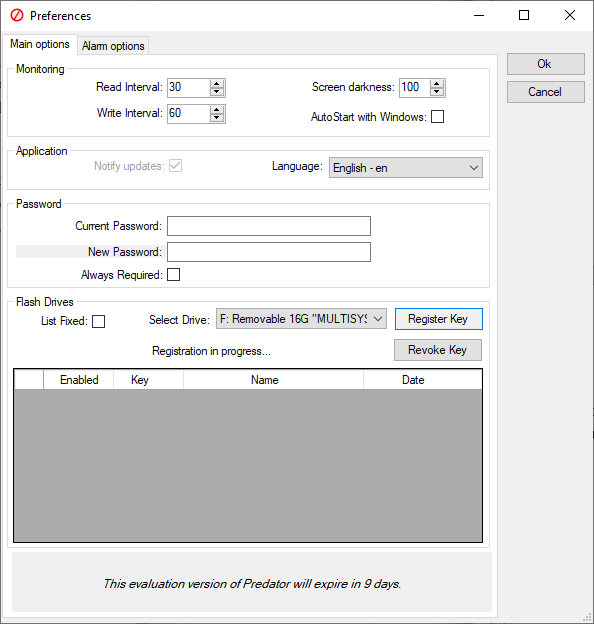

1. Prédateur

Predator est l'un des outils les plus populaires pour transformer une clé USB en périphérique de contrôle d'accès sous Windows.

Predator était autrefois totalement gratuit pour les utilisateurs à domicile. Cependant, cette situation a maintenant changé, avec une licence Home Edition vous ramenant 10 $. Pour les environnements professionnels et commerciaux, il en coûte 15 $ par ordinateur sans support client. Pour Predator Professional avec une assistance d'un an, vous cherchez 30 $ par ordinateur.

Tant que la clé USB est branchée, l'accès à l'ordinateur est autorisé. Les clés USB utilisées comme clés resteront totalement inchangées. Aucun fichier ne sera supprimé ou modifié de quelque manière que ce soit.

Les fonctionnalités avancées incluent:

- Une clé USB peut être utilisée pour verrouiller / déverrouiller plusieurs ordinateurs.

- Plusieurs clés USB peuvent être attribuées à différents utilisateurs.

- Planificateur intégré qui peut limiter l'accès de l'ordinateur à certaines heures de la journée.

- Les horaires peuvent être déterminés par utilisateur.

- En cas de clé USB perdue ou cassée, les mots de passe par utilisateur peuvent être saisis à la place.

- Les codes de sécurité des clés USB sont régulièrement modifiés, ce qui limite l'efficacité des clés USB copiées.

Predator est une excellente option si vous voulez une solution de sécurité USB simple et rapide. C'est l'un des programmes les plus puissants et flexibles de cette liste.

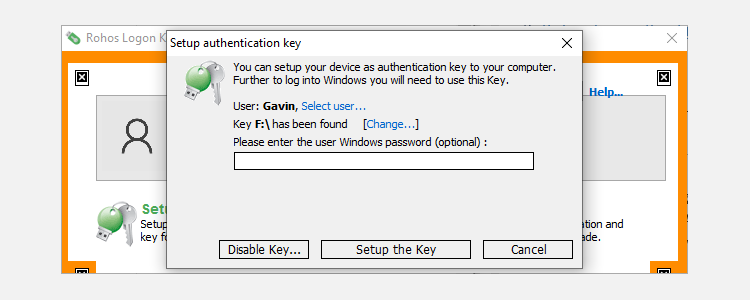

2. Clé de connexion Rohos gratuite

Rohos Logon Key Free est un programme de contrôle d'accès multi-plateforme disponible pour créer des clés USB sur Windows et Mac.

Il existe une version gratuite illimitée avecplusieurs fonctionnalités clés manquantes (sans jeu de mots), bien qu'elle ne soit disponible que pour Windows. Si vous voulez une sécurité et une protection complètes, ou si vous utilisez un Mac, vous devrez payer la totalité de 35 $.

Rohos fonctionne en stockant vos informations de connexion et en saisissant automatiquement vos informations d'identification lorsque l'USB est branché. D'autres méthodes de connexion existent pour Android et iOS, vous permettant de déverrouiller l'accès à votre ordinateur Windows ou Mac via votre smartphone.

Les fonctionnalités incluent:

- Authentification sécurisée à deux facteurs à l'aide d'une clé USB et d'un code PIN.

- Système de connexion d'urgence qui vous donne accès en cas de perte ou de rupture de clé USB ou d'oubli d'un code PIN.

- Les mots de passe stockés sur les clés USB sont cryptés avec AES-256 et protégés contre les doublons non autorisés.

En ce qui concerne la facilité de configuration, Rohos est plus facile et plus simple à utiliser que Predator. Cependant, c'est parce que Rohos est un programme plus simple qui est fondamentalement différent. C'est un remplacement littéral de la saisie des informations d'identification: vous le branchez pour le déverrouiller sur l'écran de déverrouillage.

Ceci, bien sûr, le rend moins sécurisé que Predator, vous ne devriez donc utiliser Rohos que si vous avez spécifiquement besoin de la fonctionnalité USB-as-login-credential plutôt que de la fonctionnalité Keep-plugged-for-Access de Predator.

De plus, vous devez noter que l'option d'authentification à deux facteurs n'est pas disponible pour les comptes gratuits. En tant que caractéristique de sécurité importante, cela devrait être pris en compte lors de la sélection de votre clé de sécurité USB.

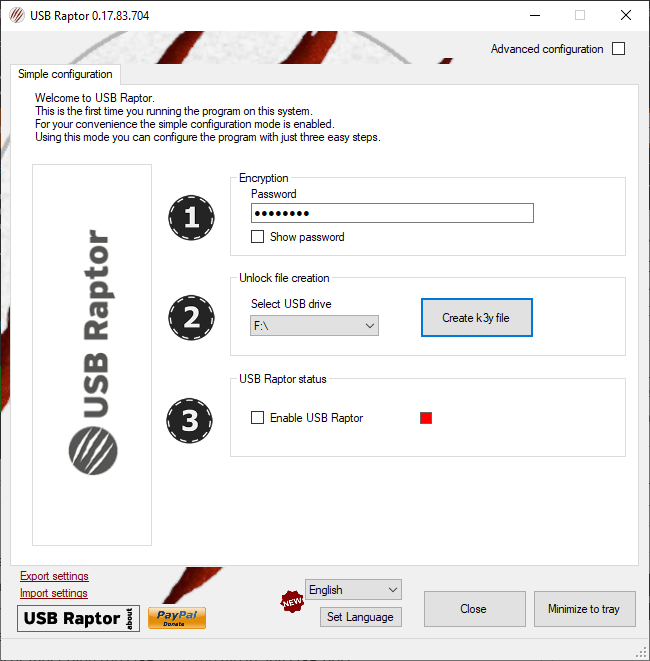

3. USB Raptor

USB Raptor est une application de clé de sécurité USB gratuite que vous pouvez utiliser pour verrouiller votre machine Windows. Comme les autres options de sécurité USB, Raptor verrouille votre machine lorsque vous retirez la clé USB du système.

Une chose à noter à propos de USB Raptor est qu'il fonctionne comme une application portable. Vous n'avez pas besoin d'installer USB Raptor pour l'utiliser sur votre système, exécutez uniquement l'exécutable pour configurer votre clé USB et l'application.

Les fonctionnalités incluent:

- Remplacement de mot de passe ou de commande réseau

- Associez le fichier de déverrouillage au numéro de série du lecteur flash USB

- Verrouiller la personnalisation de l'écran du lecteur

- Toujours démarrer le système verrouillé

USB Raptor est facile à utiliser. La possibilité de lier la fonction de déverrouillage du lecteur de sécurité USB au code de série de votre clé USB est une amélioration de la sécurité pratique, du moment que vous vous souvenez de définir un remplacement de mot de passe au cas où vous perdriez le lecteur.

Qu'en est-il des clés de sécurité matérielles?

Si vous ne souhaitez pas vous impliquer avec des clés de sécurité USB tierces, il existe également des options de clé de sécurité USB standard.

Quelques exemples incluent la très populaire Yubico YubiKey et ses variantes, la clé Google Titan, la clé Thetis Fido U2F et la clé d'empreinte digitale Kensington Verimark. Ce ne sont que quelques options, mais représentent certaines des meilleures options actuellement sur le marché.

Quelle que soit l'option que vous choisissez – une clé de sécurité USB tierce ou une option standard – vous faites un grand pas en avant pour accroître votre sécurité.