Vous voyez des publicités NSFW sur des sites gouvernementaux ? Voici pourquoi

Seules les organisations gouvernementales et du secteur public basées aux États-Unis sont éligibles pour obtenir un domaine .gov, qui est un domaine de premier niveau sponsorisé administré par la Cybersecurity and Infrastructure Security Agency.

Les citoyens se tournent vers les sites gouvernementaux pour trouver des informations crédibles sur des questions allant du vote aux contrôles de relance, et il est sûr de supposer que la dernière chose que l'on s'attendrait à voir sur une page Web affiliée au gouvernement est une publicité NSFW (pas sûr pour le travail, explicite) pour le Viagra, ou un lien vers un site de vidéos pour adultes.

Mais c'est exactement ce qui se passe depuis plus d'un an.

Annonces NSFW sur les sites gouvernementaux

Comme rapporté par Vice , des publicités et des liens NSFW ont été repérés sur 50 sous-domaines gouvernementaux différents, et il faudra probablement un certain temps avant qu'ils ne soient supprimés.

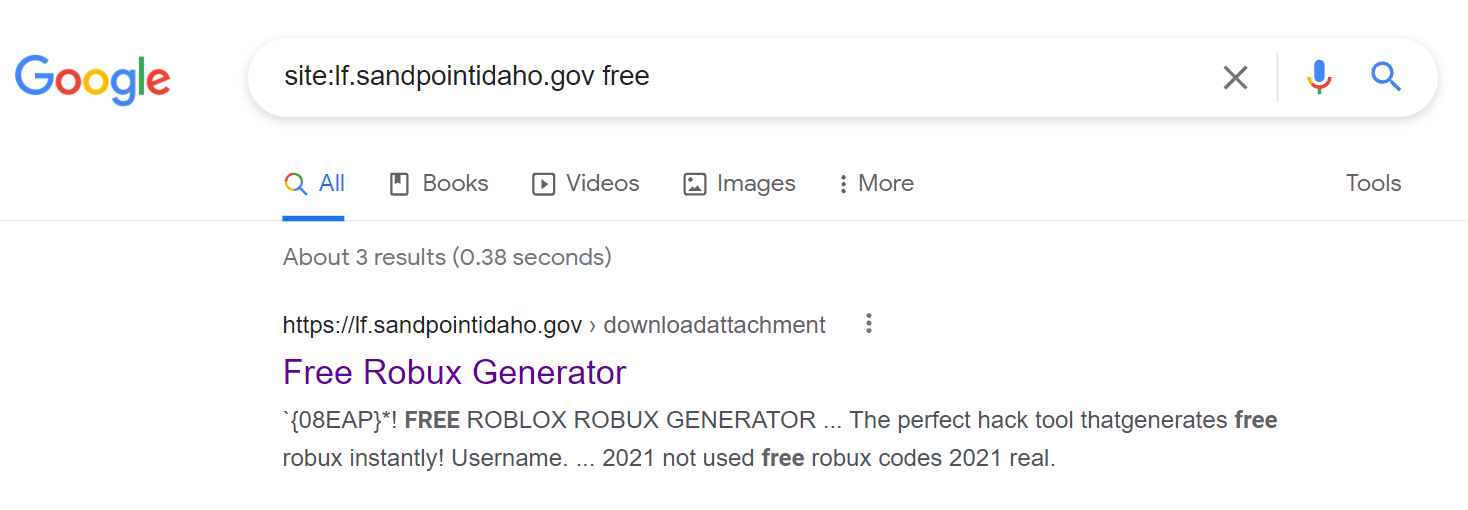

Une simple recherche sur Google révèle qu'un site affilié à Sandpoint, dans l'Idaho, affichait des publicités pour un supposé générateur Robux (Robux est la monnaie du jeu pour la plate-forme de jeu populaire Roblox).

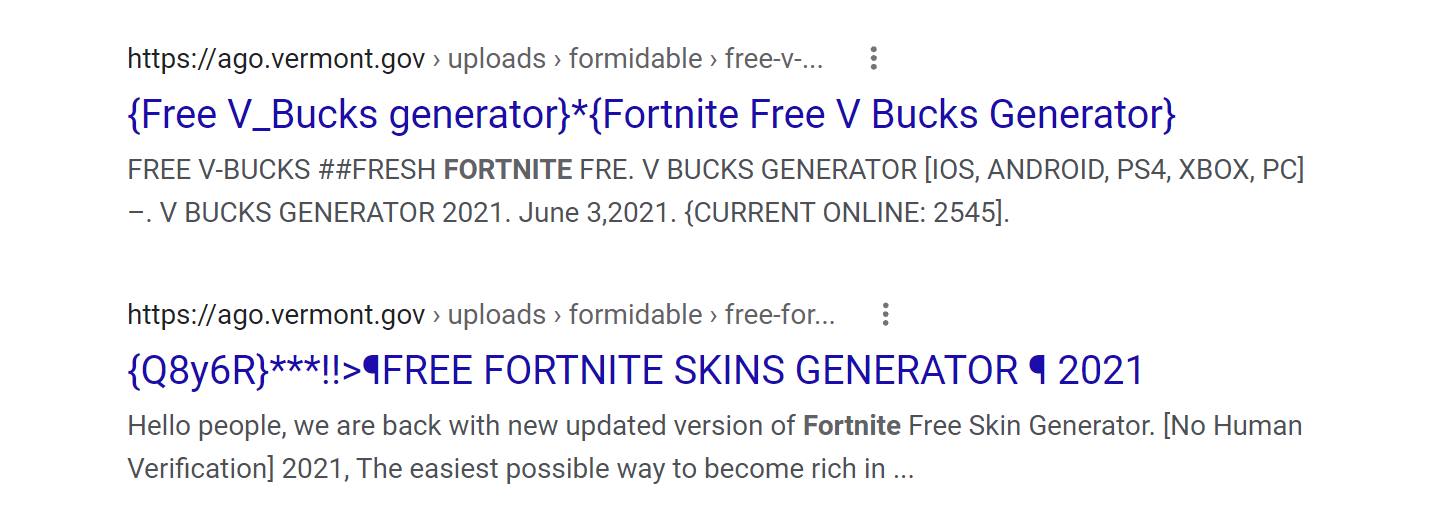

Pendant ce temps, le site Web officiel du gouvernement du procureur général du Vermont, TJ Donovan, présentait des publicités contenant du spam pour de supposés skins Fortnite et des générateurs de V-Bucks.

Vulnérabilité du logiciel Laserfiche

Selon le chercheur en cybersécurité Zach Edwards, qui a découvert le problème pour la première fois, des sites gouvernementaux et militaires hébergent du contenu NSFW en raison d'une vulnérabilité dans les systèmes de gestion de contenu du fournisseur de logiciels Laserfiche.

La société a des contrats avec plusieurs agences gouvernementales, dont le Federal Bureau of Investigations (FBI).

La vulnérabilité désormais corrigée permettait à des tiers de pousser des fichiers vers des sites .gov sans l'autorisation des propriétaires du site. En d'autres termes, les spécialistes du référencement black hat ont profité de cette vulnérabilité pour booster leurs propres sites.

"Cette vulnérabilité a créé des leurres de phishing sur les domaines .gov et .mil qui pousseraient les visiteurs vers des redirections malveillantes et cibleraient potentiellement ces victimes avec d'autres exploits", a expliqué Edwards à Vice.

Edwards a signalé cela aux sites .gov concernés pendant des mois et a même détaillé ses conclusions dans une vidéo YouTube, qui peut être visionnée ci-dessous.

Laserfiche a publié une mise à jour

Dans un article de blog plus tôt ce mois-ci, Laserfiche a reconnu que la vulnérabilité est utilisée comme un exploit actif et a publié une mise à jour de sécurité. De plus, Laserfiche a publié un outil de nettoyage simple pour aider les clients concernés à nettoyer leurs pages de contenu NSFW.

Le fait que les spécialistes du référencement black hat ciblent avec succès les sites Web gouvernementaux montre à quel point il est important d'avoir une protection adéquate en place.

Maintenir à jour les systèmes de gestion de contenu, les plugins et les scripts est un must pour tout webmaster. Les plugins de sécurité sont également un bon investissement, en particulier pour ceux qui utilisent WordPress.