Comment fonctionne une attaque Ping of Death?

Il existe de nombreux termes effrayants dans le monde de la cybersécurité, et le redoutable «ping de la mort» n'est pas différent. Cependant, c'est beaucoup plus docile qu'il n'y paraît, même s'il reste difficile à gérer en tant que faille de sécurité.

Explorons ce qu'est le ping de la mort et comment cela fonctionne.

Qu'est-ce qu'un "Ping"?

Avant d'explorer ce qu'est un ping de la mort, nous devons regarder ce qu'est un "ping" pour voir comment il peut être retourné contre vous.

Un ping, en soi, n'est pas nuisible. En fait, votre PC en fait beaucoup lorsque vous utilisez Internet.

Le ping permet aux appareils du même réseau de vérifier qu'ils fonctionnent tous les deux comme prévu. Cela ressemble à la façon dont deux destinataires disent "bonjour?" sur un téléphone pour vous assurer que l'autre est là et écoute.

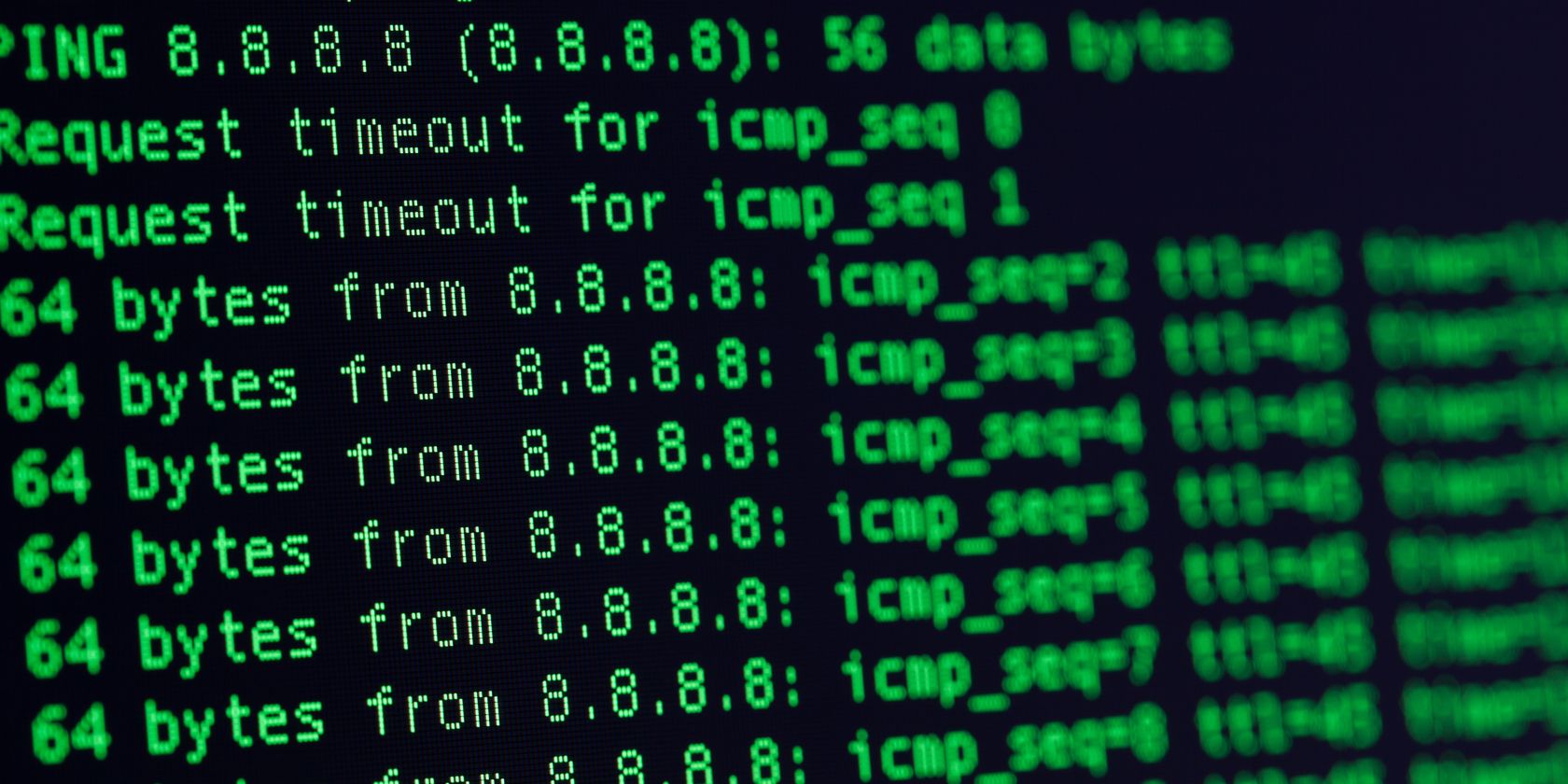

Vous pouvez même apprendre à effectuer un ping manuel à l'aide de votre ordinateur . Ce n'est pas très excitant, car tout ce qu'il vous dit, c'est combien de millisecondes il faut à votre PC pour envoyer un paquet de données à la cible. Cependant, il peut diagnostiquer les problèmes de serveur et identifier les failles dans les connexions défectueuses.

Qu'est-ce qu'une attaque «Ping of Death»?

Un ping est une partie très innocente et inoffensive de la technologie Internet que les PC font tous les jours en ligne. Alors, comment quelqu'un peut-il transformer cet outil inoffensif en une arme?

Le ping de la mort est l'un des nombreux types d'attaques par déni de service distribué (DDoS). En règle générale, lorsque les gens utilisent le terme «DDoS», il se réfère à un flot de connexions mettant hors service un seul serveur. Cependant, un pirate informatique peut lancer une attaque DDoS de différentes manières et le ping de la mort lui permet d'en effectuer une avec un seul ordinateur.

Pour ce faire, le pirate doit trouver un ancien système connecté à Internet. Le système doit être si ancien qu'il a été mis en place avant le déploiement à grande échelle de la quatrième version du protocole Internet (IPv4). En effet, ces réseaux plus anciens ne disposent pas de moyens appropriés pour gérer ce qui se passe lorsque quelqu'un envoie des données plus volumineuses que le paquet maximum de 65 535 octets.

Une fois que le pirate en trouve un, il envoie un paquet plus grand que la taille maximale. Un réseau moderne détectera et gérera correctement ce gigantesque paquet, mais un système hérité fléchira sous son poids. Ceci, à son tour, peut provoquer une instabilité et planter le réseau.

Comment vous protégez-vous d'un ping de la mort?

Si l'attaque ci-dessus semble inquiétante, ne paniquez pas pour l'instant. Il y a de fortes chances que vous en soyez déjà à l'abri. Tout ce que vous devez faire est de vous assurer que votre ordinateur et vos périphériques réseau ont été conçus et commercialisés après 1998, car les périphériques fabriqués après cette date sont conçus pour résister à un ping de la mort.

Espérons que le PC que vous utilisez à la maison n'est pas si ancien; en fait, vous pourriez avoir du mal à imaginer pourquoi quiconque utiliserait encore un système aussi ancien. Croyez-le ou non, il existe encore des appareils et des systèmes d'exploitation plus anciens qui continuent à évoluer sans avoir été mis à niveau. Peut-être que les propriétaires craignaient qu'une mise à niveau ne casse tout ce qu'ils ont déjà mis en place.

Cependant, garder un système bloqué dans le passé signifie qu'il devient obsolète et ouvert aux vulnérabilités de sécurité. Par exemple, prenez comment les attaques de ransomwares ont ravagé le NHS parce qu'elles utilisaient Windows XP lorsque 10 était facilement disponible. Le NHS n'a apparemment pas osé toucher à leurs systèmes déjà en marche, ce qui en faisait des cibles de choix pour les pirates.

Les entreprises doivent choisir entre mettre à niveau leurs systèmes et risquer de tout casser ou de conserver leur configuration actuelle et d'être attaquées. S'ils choisissent ce dernier pendant très longtemps, cela peut simplement les ouvrir à une attaque comme le ping de la mort.

Le ping de la mort: une menace dont vous êtes probablement déjà à l'abri

Un ping of death attack est tout aussi facile à exécuter que dévastateur; autrement dit, si le pirate cible les ordinateurs qui pensent que Windows 98 est le nouveau système d'exploitation à chaud. Tant que votre matériel provient du 21e siècle, vous n'avez rien à craindre.

Saviez-vous que vous pouvez également envoyer une requête ping à des appareils à l'aide de votre téléphone Android? Il existe une belle sélection d'applications que vous pouvez utiliser pour le travail.

Crédit d'image: Freeda Michaux / Shutterstock.com