Emballé avec 2 yuans pour 70 célébrités populaires sans photos de maquillage, la fuite de données faciales dépasse de loin votre imagination

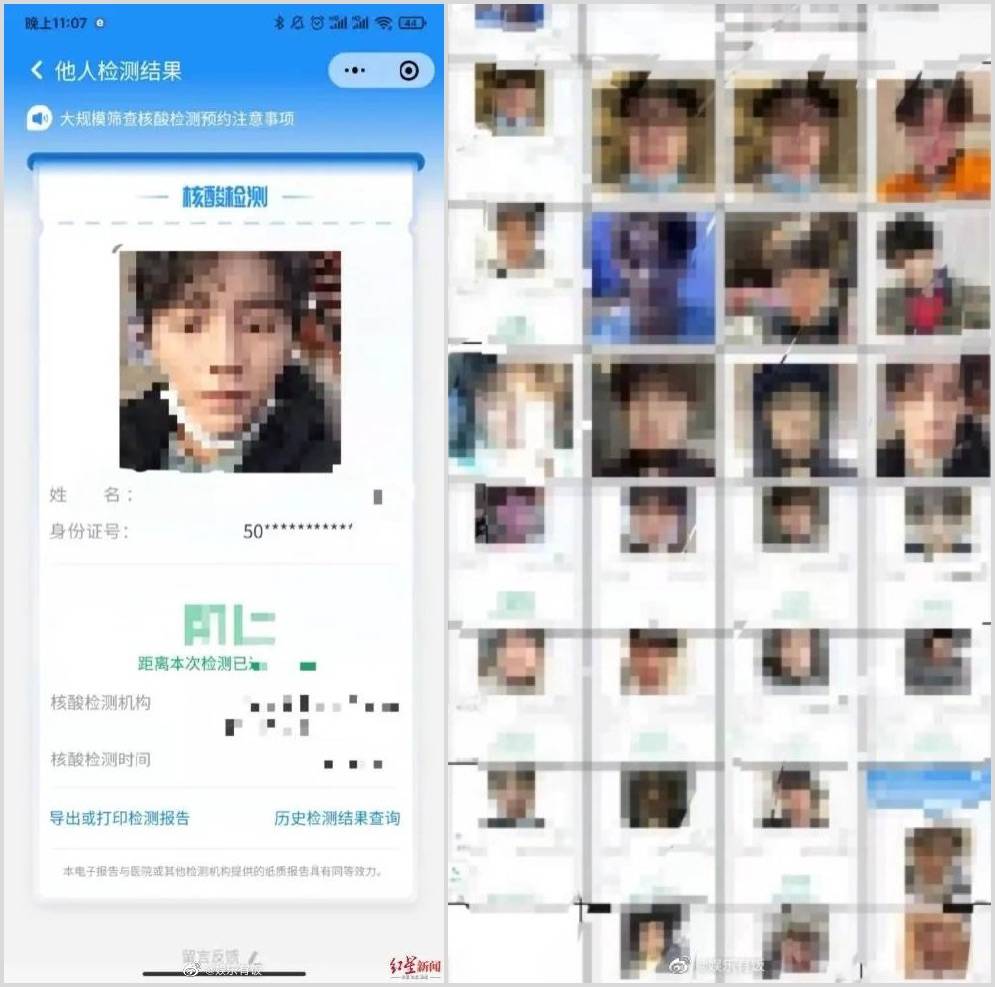

Il y a quelques jours, tant que vous dépensiez 2 yuans, vous pouviez acheter 70 photos d'enregistrement de célébrités populaires.Vous avez bien lu, aussi longtemps que 2 yuans, une bouteille d'eau minérale.

D'où viennent les photos?

Quelqu'un a découvert que dans l'applet «Santé», tant que vous entrez votre nom et votre numéro d'identification, vous pouvez trouver la photo Healthbao de la personne désignée sans reconnaître le visage.

▲ Les photos de visage de célébrités sont emballées pour la vente. Photo de: Red Star News

Selon l'introduction officielle, l'applet «Healthcare» est un outil de service d'information numérique lancé par le Big Data Center de Pékin sur la base des données de prévention des épidémies de Pékin et des fonctions pertinentes de la plate-forme nationale de services gouvernementaux.

Au cours de l'année écoulée, la discussion sur la sécurité de la reconnaissance faciale a changé. Les gens sont passés de la discussion «La technologie de reconnaissance faciale est-elle sûre» à «Le stockage et l'utilisation des données de reconnaissance faciale sont-ils sûrs».

La popularité de la reconnaissance faciale dépasse l'imagination

La technologie de reconnaissance faciale a pénétré dans tous les aspects de nos vies et sa popularité dépasse l'imagination.

En avril de cette année, la sécurité communautaire m'a arrêté à la porte et m'a dit en s'excusant: "Il y a des règlements dans la communauté que vous ne pouvez entrer que par reconnaissance faciale. Veuillez enregistrer les données faciales sur place."

J'ai pensé que c'était déraisonnable, alors j'ai refusé. De plus en plus de gens comme moi ont refusé et ont progressivement bloqué la porte de la communauté, au milieu des protestations de tout le monde, la sécurité a finalement laissé les habitants entrer dans la communauté.

Quand je suis rentré chez moi et que j'ai allumé mon téléphone portable, j'ai trouvé que le groupe de propriétaires dans la communauté était comme une explosion. Beaucoup de gens se plaignaient de la société immobilière.

Parler de gestion de la sécurité est essentiellement une excuse. Qu'est-ce que la reconnaissance faciale pour collecter des données? La porte est ouverte en faisant glisser le visage d'une personne. Ceux qui veulent entrer dans la communauté entrent toujours dans la communauté. Quelle est la différence avec la carte d'accès? ! ! ! !

La réponse du personnel de propriété du groupe a été: "(Ceci est pour) la prévention et le contrôle des épidémies. Vous pouvez identifier qui entre et sort de la communauté en glissant votre visage, et c'est aussi pour le bien de tout le monde."

Cependant, pendant l'épidémie, tout le monde portait des masques. Un groupe de personnes a enlevé les masques pour la reconnaissance faciale et les a bloqués à la porte pour un contact étroit. Cela n'augmente-t-il pas le risque?

En voyant l'âme torturer que tout le monde a envoyée au groupe, le personnel n'a jamais répondu.

▲ Un agent de sécurité d'une communauté de Wuhan fait la démonstration de la fonction de contrôle d'accès par reconnaissance faciale. Photo de: Chutian Metropolis Daily

Aifaner a constaté que depuis septembre 2019, les résidents du district de Qingshan de la ville de Wuhan ont remis en question les informations sur le contrôle d'accès par reconnaissance faciale, et les résidents ont déclaré que le contrôle d'accès par reconnaissance faciale a commencé à fonctionner il y a 3 mois. De toute évidence, le passage au contrôle d'accès par reconnaissance faciale vise la prévention et le contrôle de l'épidémie, ce qui est intenable.

En plus du contrôle d'accès communautaire, la reconnaissance faciale «fleurit partout» depuis longtemps. On peut la voir dans les applets de code de santé, le paiement facial, les opérations bancaires, la vente de maisons commerciales, etc., qui sont étroitement liées à la vie.

Combien vaut votre visage? Cela peut être plusieurs centaines de milliers de yuans.

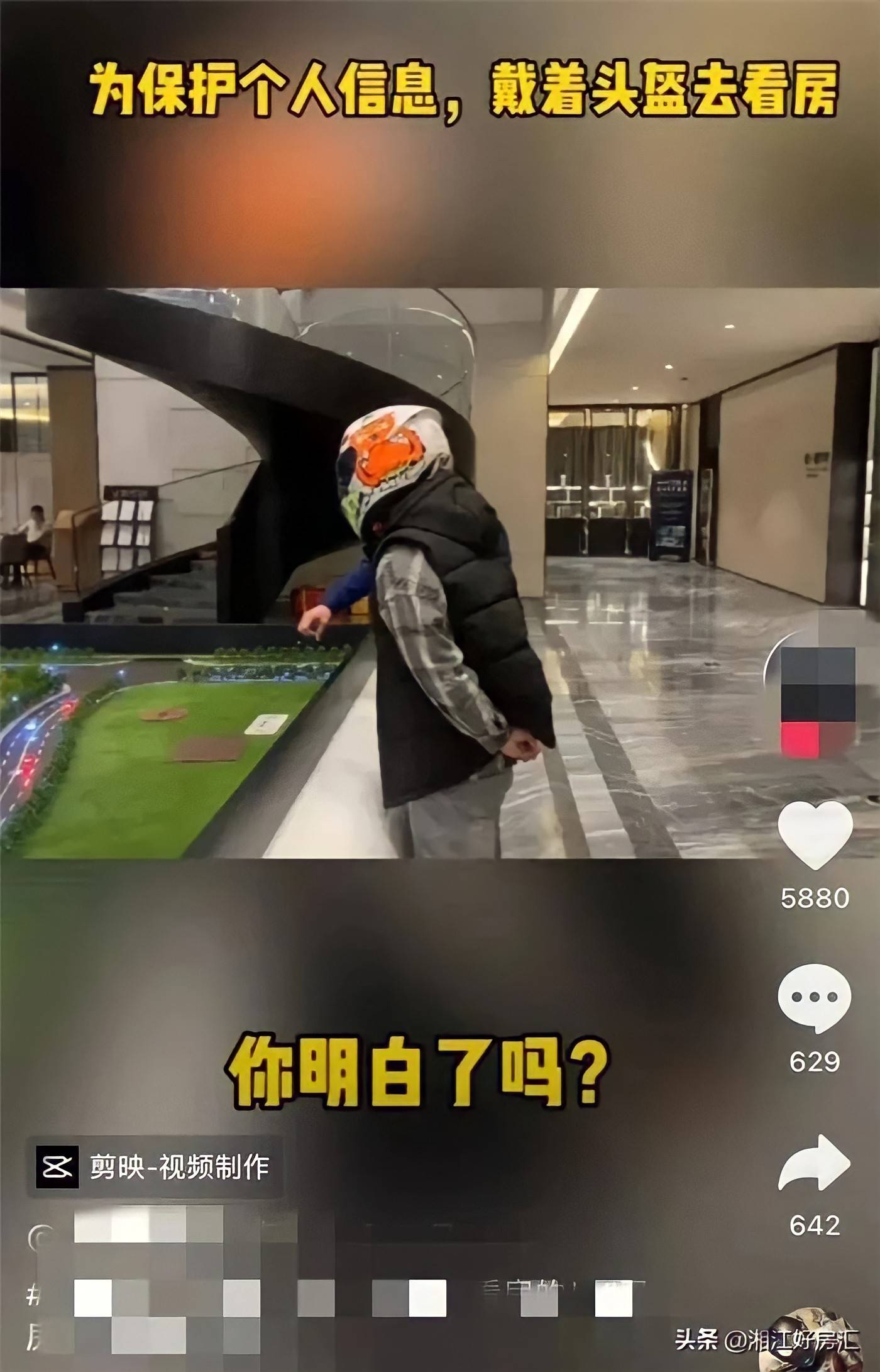

C'est devenu un secret de polichinelle de porter un casque pour se rendre au centre de vente pour voir une maison.De nombreux centres de vente ont installé des caméras avec des fonctions de reconnaissance faciale pour enregistrer les données faciales de chaque client en visite. Un client qui a visité plusieurs fois prouve qu'il est un client très intentionné, "une suite peut leur être vendue pour des centaines de milliers de dollars".

Tout le monde se moque de la "nature magique" du casque, mais une chose a été oubliée: où sont les données faciales collectées, auront-elles été partagées par différents agents immobiliers?

Les données de reconnaissance faciale sont-elles sûres?

La raison pour laquelle le débat public est passé de "si la technologie de reconnaissance faciale est sûre" à "si le stockage et l'utilisation des données de reconnaissance faciale sont sûrs" est que l'incident de fuite de données faciales s'est produit plus d'une fois.

Il y a quelques jours, tant que vous dépensiez 2 yuans, vous pouviez acheter 70 autoportraits de célébrités populaires. De l'incident à la réponse de l'entreprise correspondante, presque personne ne se souciait de savoir si les photos de la plupart des gens ordinaires avaient été divulguées.

Ce qui est inquiétant, c'est que certaines photos de portrait prises par la caméra frontale des téléphones portables contiennent des informations de profondeur 3D. Tant que vous obtenez l'image d'origine, vous pouvez afficher les informations de profondeur avec une application normale.

▲ Ce selfie contient non seulement les informations de profondeur de mon visage, mais également les informations de positionnement précises

Il y a 3 mois, l'application Sichuan Renshe a été exposée à une faille. Si le téléphone portable de l'utilisateur est accidentellement perdu, les criminels peuvent retirer la carte SIM du téléphone et utiliser l'application Sichuan Renshe pour obtenir les informations de la carte d'identité et le certificat facial de la personne correspondant au numéro de téléphone. La photo et la carte bancaire dans la carte financière de la sécurité sociale, puis utiliser les informations obtenues pour demander divers petits prêts ou recharger des cartes virtuelles, puis disparaître après encaissement.

▲ Diagramme de vulnérabilité V2EX réalisé par des internautes. Image de: V2EX

En janvier 2019, une application populaire appelée Twinning est apparue aux États-Unis. Les utilisateurs n'ont qu'à télécharger une photo de visage pour trouver la célébrité ayant l'apparence la plus similaire grâce à la reconnaissance faciale.

Quelqu'un a trouvé l'adresse du serveur cloud directement dans le code du site officiel de Twinning. Une fois entré, il pouvait voir directement le flux d'informations des photos de visage téléchargées par les utilisateurs en temps réel. Après la fuite, de nombreuses photos de visage de personnes peuvent être recherchées directement sur Google.

La reconnaissance faciale craquante n'est pas difficile

En fait, les pirates professionnels peuvent déchiffrer la reconnaissance faciale en aussi peu que 150 secondes, même les élèves du primaire peuvent le faire.

Dans le Superb Carnival Competition 2017, tyy, une hacker des années 90 diplômée du département d'informatique de l'Université du Zhejiang, a réussi à déchiffrer le système de contrôle d'accès en utilisant la reconnaissance faciale en 150 secondes en utilisant une vulnérabilité d'appareil.

En octobre 2019, un groupe d'élèves du primaire a découvert qu'ils pouvaient facilement ouvrir l'armoire express Fengchao en tenant simplement une photo de visage imprimée. Par la suite, Fengchao a immédiatement déclaré qu'il ne sera pas relancé tant que la technologie ne sera pas perfectionnée.

Cependant, Wang Jinqiao, chercheur à l'Institut d'automatisation de l'Académie chinoise des sciences, a déclaré que le coût de la recherche d'une personne appropriée, de la compréhension des informations de son compte et de la modélisation des attaques est très élevé.

Par exemple, en utilisant une photo de visage pour casser les armoires express Fengchao, le cracker doit obtenir une photo d'une personne, puis déterminer quand le TA a effectué un achat en ligne, connaître également le délai de livraison et savoir dans quelle armoire express TA express est placé. L'intérêt gris n'est rien de plus que de voler un courrier valant des dizaines de yuans.

Par rapport à la fissuration précise d'un seul individu, nous devrions accorder plus d'attention à la fuite à grande échelle des données de reconnaissance faciale lors de la collecte, du stockage et de l'utilisation. L'entreprise derrière cela comprend même vos habitudes de vie, vos préférences de navigation, votre niveau économique et votre société. La relation est clairement «touchée» et, associée aux données faciales à grande échelle, il peut y avoir des papillons de nuit, ce qui est également au cœur du besoin actuel de renforcer la supervision.

Ce n’est pas difficile à craquer, mais il est difficile de défendre les droits

Cela ne prend que 150 secondes, mais la route vers la protection des droits est difficile.

Selon le rapport "People", en mars 2020, Lao Dongyan, professeur à la faculté de droit de l'Université Tsinghua, a rédigé un avis juridique détaillé après avoir découvert que la communauté avait activé le contrôle d'accès par reconnaissance faciale, soulignant que le comportement de collecte de la communauté était contraire au cadre juridique actuel. Envoyé au comité de propriété et de quartier.

▲ Les habitants de Hangzhou portent des masques et se brossent le visage dans la communauté. Le système peut identifier avec précision les habitants même lorsqu'ils portent des masques. Photo de: Personnes (compte public)

Après une longue médiation, le bureau de rue a finalement proposé trois alternatives: glisser la carte d'accès, enregistrer la carte d'identité et utiliser l'application mobile.

Lao Dongyan a déclaré que si les informations biométriques sont obtenues par d'autres, ils peuvent utiliser votre visage combiné avec les informations de votre carte d'identité pour se connecter à votre compte bancaire, transférer l'argent sur le compte et entrer dans l'unité, la communauté ou la communauté que vous auriez dû entrer. Vous dégoûtez, changez votre visage en une vidéo obscène . Ces risques sont les plus pertinents pour la vie quotidienne des résidents. De plus, une fois que des informations biologiques telles que des visages humains et des empreintes digitales ont été divulguées, elles ne peuvent plus être modifiées et aucun soulagement ne peut être obtenu. Vous pouvez être exposé à ces risques pour toujours.

Lao Dongyan estime que la protection des droits du «visage humain» est très spéciale, car les informations sur Internet sont infinies.

Même si l'organe de sécurité publique attrape le criminel, il ne fait que le garder en prison. Si vos informations sont divulguées, elles sont divulguées. Elles ont été vendues à la famille suivante, et la famille suivante peut être vendue à une autre famille suivante. Elles sont hors de contrôle et vous ne pouvez pas les restaurer à leur état d'origine … Les données ne sont pas les mêmes que la propriété et les données sont partagées. C'est exclusif. Sur la question des données, il est bien sûr nuisible de les collecter sans préavis, mais même avec le consentement de la partie en tant que personne concernée, peut-il utiliser ses données personnelles correspondantes à volonté à l'avenir? Certainement pas.

Où est la source de la violation de données faciales?

Il y a quelques années, lorsque j'étais dans une autre entreprise, j'ai participé à des appels d'offres et j'ai représenté l'entreprise pour négocier avec les services compétents pour fabriquer des produits nécessitant une reconnaissance faciale pour la localité.

Lors de la négociation, l'autre partie est plus préoccupée par la composition des coûts, quand sera-t-elle mise en ligne, si elle peut être mise en ligne avant un certain temps pour coopérer avec le travail de publicité et quel est le prix annuel de fonctionnement et de maintenance dans la période ultérieure. Personne n'a jamais demandé comment enregistrer les données de visage après leur collecte et si elles vont fuir.

▲ La plupart des projets de services de subsistance ont besoin de vérifier le visage, et la plupart de ces projets de services de moyens de subsistance sont entrepris par des sociétés Internet pour le développement technique et ultérieurement l'exploitation et la maintenance.

Ce n'est pas à blâmer pour leur ignorance des données. Comme on dit, ils ne comprennent pas les mégadonnées, tout comme nous ne comprenons pas leur travail.

S'il y a une fuite de données de visage, sur la base de mon expérience limitée, il y a un plus grand risque d'erreurs dans le lien «externalisation».

Le projet s'est bien déroulé en ligne et le travail de publicité était en place. Ce n'est pas un gros problème pour tout le monde de l'utiliser. Personne ne se soucie de savoir si les données faciales seront divulguées. Certaines données sensibles et privées sont dans un état de "stries". Personnes avec un peu de connaissances techniques Il peut être exploré. Après un an de fonctionnement, je ne sais pas combien de fois il a été enregistré, et il est mis sur le Web sombre pour la vente de paquets. —— un chef de projet

De plus, certaines entreprises n'hésitent pas à perdre de l'argent ou même à poster pour gagner des projets. Le but n'est pas de gagner de l'argent pour des projets, mais de saisir l'opportunité de collecter des données massives extrêmement sensibles, telles que des données sur le visage et les empreintes digitales.

Par conséquent, une surveillance stricte des entreprises qui collectent et stockent des mégadonnées est la clé pour empêcher la fuite des données privées des citoyens.

La réglementation du Big Data est imminente

Ces dernières années, diverses localités ont publié des règlements sur la gestion des mégadonnées, l'Administration nationale du cyberespace de Chine a également lancé les «Mesures de gestion de la sécurité des données (projet pour commentaires)» pour commentaires du public, et l'État a également publié la «Loi sur la protection des informations personnelles (projet) «Nous sommes très heureux de constater que les données des citoyens reçoivent de plus en plus d’attention.

La réglementation pertinente stipule clairement la collecte, le tri, la conservation et l'utilisation des mégadonnées citoyennes, ce qui est un très grand progrès.

Dans le même temps, j'ai aussi quelques inquiétudes. À l'heure actuelle, la collecte, le stockage et l'utilisation de données volumineuses dépendent principalement de la conscience de l'entreprise correspondante. Il n'y a pas d'équipe technique nationale de haut niveau pour superviser les méthodes de collecte, le lieu de stockage et les droits d'utilisation spécifiques, ou aucun d'entre eux n'est en La "grande base de données" contrôlée est utilisée pour vérifier (par exemple, la collecte, le stockage et l'utilisation doivent demander l'autorisation de cette base de données, et la portée d'utilisation est strictement limitée, etc.) , il peut y avoir des failles qui peuvent être exploitées .

Les données faciales ne sont pas aussi simples que certains disent: "Je suis une personne ordinaire, je les utilise simplement." Lorsque des données faciales à grande échelle sont utilisées illégalement, la main qui maîtrise les données volumineuses peut même les virtualiser sur Internet. Un groupe de personnes inexistantes mais «vivantes» apportera des défis plus dangereux au monde réel.

Comme Lao Dongyan, professeur à la faculté de droit de l'Université Tsinghua, a déclaré dans une interview à People:

La question de savoir si les informations personnelles méritent d'être protégées ne dépend pas de la question de savoir si ces informations impliquent la confidentialité, mais de la possibilité de vous identifier grâce à ces informations. Si une personne physique spécifique peut être identifiée grâce à certaines informations ou en combinaison avec d'autres informations, ces informations sont protégées par la loi. Cette fois, le «Code civil» stipule également les droits à l'information personnelle en plus du droit à la vie privée. L'anonymat est le fondement de la société moderne. Vous ne voulez pas que toutes vos actions soient enregistrées en permanence sans omission et exposées à tout le monde. Sinon, vous constaterez peut-être que n'importe où, il peut y avoir un œil qui vous regarde toujours. Vous avez perdu votre liberté et vous ne vous sentez pas nécessairement en sécurité.

Remarques: Le point de vue du professeur Lao Dongyan de la faculté de droit de l’université de Tsinghua, cité dans l’article «People» sur le compte public « Stuck in Face Recognition »

#Bienvenue pour suivre le compte WeChat officiel d'Aifaner: Aifaner (WeChat ID: ifanr), un contenu plus passionnant vous sera fourni dès que possible.

Ai Faner | Lien d'origine · Voir les commentaires · Sina Weibo