En 2025, ne suivez plus les tutoriels sur Xiaohongshu pour flasher votre téléphone !

Si vous voyiez un homme sortir en courant d'un magasin de téléphonie mobile avec un ingénieur à ses trousses, choisiriez-vous d'appeler la police ou de lui prêter main-forte ?

Depuis que Xiaomi a rendu la méthode officielle de suppression des verrous BL de plus en plus restrictive, donnant même lieu à des surnoms tels que « Xiaomi College Entrance Examination », certains utilisateurs qui souhaitent déverrouiller et flasher leurs téléphones ont développé une méthode consistant à « apporter le téléphone au point de vente pour demander une rétrogradation du système et arracher le téléphone pendant que l'ingénieur travaille dessus » –

Vidéo de surveillance d'un magasin Xiaomi en juillet | Internet

Par coïncidence, ce phénomène n'est pas nouveau. En effet, dès les premiers jours où Xiaomi a modifié sa politique de déverrouillage et mis en place l'examen de déverrouillage BL, des « tutoriels » et des « cas » similaires ont été publiés, mais leur diffusion n'a pas été aussi large qu'en juillet dernier.

Vidéo de surveillance d'un magasin Xiaomi en mars | Internet

Faisant écho à l'incident de la ruée vers les téléphones Xiaomi, selon les commentaires du premier groupe d'utilisateurs qui ont obtenu les Samsung Z Fold7 et Z Flip7, dans la dernière version du système One UI 8, Samsung a discrètement supprimé le commutateur « Déverrouillage OEM » dans les options du développeur :

One UI 5.1 à gauche, One UI 8 à droite

Je pense que vous l'avez déjà ressenti. Qu'il s'agisse d'une marque nationale comme Xiaomi , qui a débuté en concevant des systèmes tiers et s'est fait connaître grâce au flashage de ses téléphones , ou d'un géant international comme Samsung, qui ne s'oppose pas explicitement au déverrouillage et au flashage des téléphones, tous renforcent leur contrôle sur les autorisations de déverrouillage des utilisateurs, et plus précisément sur le déverrouillage BL.

Qu'est-ce que le verrouillage BL ?

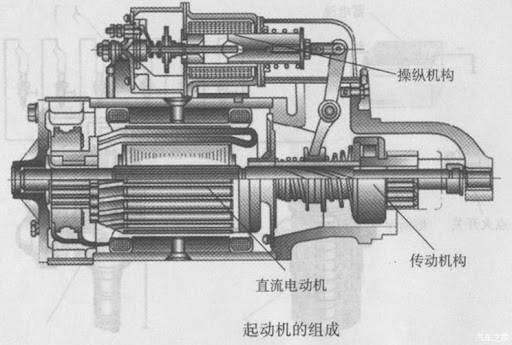

Le nom complet de BL est « bootloader ». Comme son nom l'indique, il est responsable des tâches diverses avant le démarrage du système Android, notamment le chargement des pilotes et l'autotest. On peut le comparer à l'UEFI (ou au BIOS) avant le démarrage du système Windows.

En d'autres termes, le BL est très similaire au moteur de démarrage d'un moteur de voiture en principe : la batterie de la voiture alimente le moteur, qui entraîne ensuite le piston pour s'allumer ; de même, la batterie du téléphone portable démarre le BL, qui charge ensuite le processus de démarrage d'Android.

Image|Autohome

Alors, qu'est-ce que le verrouillage BL ?

Comparé au démarreur d'une voiture, le verrou BL fonctionne comme un système intelligent intégré au démarreur. Il vérifie que le moteur installé derrière lui est bien celui du véhicule avant de l'utiliser . Ce n'est qu'après confirmation de son origine et de son bon fonctionnement qu'il engage les vitesses et met le contact.

À ce stade, la signification du « déverrouillage BL » est simple : cela revient à désactiver le programme de détection du démarreur . Dès réception de la commande de démarrage, les vitesses sont entraînées sans condition, que le moteur arrière soit couplé au moteur d'origine ou au moteur diesel agrandi retiré de la XJ350 V8.

Image : Engine Builder Magazine

Supprimer le verrou BL signifie que vous avez le plus grand contrôle sur le moteur (système Android) – aussi longtemps que vous le souhaitez, vous pouvez modifier la taille du cylindre (fréquence du processeur), remplacer le collecteur de rechange (modifier l'application par défaut), ou même modifier les données de l'ECU (obtenir les autorisations root), etc. Même si vous souhaitez remplacer le moteur (flasher vers le système d'une autre marque), il n'y a pas de pression, tant qu'il peut être inséré dans la carrosserie de la voiture (quelqu'un fabrique un package de flashage pour votre modèle).

C'est précisément cette liberté qui explique pourquoi les fabricants de téléphones mobiles considèrent le déverrouillage BL comme une menace majeure.

Pourquoi remplacer le moteur ?

Bien que l'histoire des smartphones ne soit pas longue, s'il y a quelque chose que l'on peut appeler « changer l'écosystème » dans cette période de l'histoire, le flashage du téléphone en fait certainement partie.

Les téléphones Android ont fait leurs débuts avec le HTC G1 en 2008. En tant que réponse de Google à iPhoneOS, Android avait dès le départ une vision ambitieuse :

Nous devons emprunter un chemin ouvert complètement différent de celui de l’iPhone.

Cependant, à une époque où l'intégration logicielle et matérielle était bien moins sophistiquée qu'aujourd'hui, une « ouverture » absolue n'était pas forcément une bonne chose. À l'image du Far West américain, Android, à ses débuts, était à la fois ouvert et sans loi :

Image : Game Rant

À cette époque, les performances des processeurs étaient faibles et les fonctionnalités d'Android peu complètes. Couplé à un écosystème de logiciels malveillants et à un modèle de vente rudimentaire, l'expérience utilisateur des premiers téléphones Android était très médiocre, ce qui a progressivement donné naissance à une industrie spécifique : le flashage.

Pour les premiers téléphones Android, flasher le téléphone était en effet la méthode la plus simple qui pouvait rendre le téléphone instantanément plus convivial.

Qu'il s'agisse de désinstaller les applications inutiles préinstallées par l'opérateur, de flasher un planificateur de noyau plus flexible, ou même simplement de passer à un nouveau système « conçu pour les passionnés », il s'agissait là de demandes réelles et urgentes des utilisateurs à cette époque .

Photo|Communauté Xiaomi @╰☆ve佑

Mais comme l'écrivait Arthur Morgan dans son journal : « L'ère du désespéré et du tireur d'élite touche à sa fin », l'ère de la croissance effrénée des logiciels et de la nécessité pour les utilisateurs de téléphones portables de lutter contre la criminalité et d'éliminer le mal est enfin révolue. Avec l'écosystème des marques et l'amélioration d'Android lui-même, la « demande » de flashage est progressivement passée d'une simple amélioration des fonctionnalités du téléphone à un pur hobby.

D’énormes risques indirects

En parlant d'aujourd'hui, pour les personnes extérieures à ce cercle de passe-temps, les avantages du déverrouillage de BL sont bien inférieurs aux risques qu'il comporte .

Contrairement à il y a dix ans, nos vies sont aujourd'hui plus étroitement liées à nos téléphones que nous l'aurions imaginé. Après tout, en 2015, même sortir de chez soi sans téléphone pouvait se faire avec de la monnaie fiduciaire. Mais aujourd'hui, près de 99 % de nos biens, paiements, adresses, contacts et services sociaux dépendent de nos téléphones, et le volume et l'importance des informations personnelles critiques qui y sont stockées ont radicalement changé.

Image : AlipayHK

La suppression du verrouillage BL compromet la quasi-totalité des protections logicielles et matérielles des données personnelles du téléphone. Grâce à la possibilité de modifier directement le noyau système via BL, il est possible de contourner les mots de passe de l'écran de verrouillage, les données biométriques, le verrouillage des applications et même des comptes.

Ce qui est encore pire, c’est que ce qui se passe après la libération du verrou BL n’est pas nécessairement quelque chose que le propriétaire peut contrôler.

Prenons l'exemple le plus courant d'un téléphone perdu : si vous perdez accidentellement votre téléphone principal qui a été déverrouillé, flashé avec un noyau tiers, embelli avec des applications système et doté d'un contrôle de température super cool qui vous permet de jouer à Genshin Impact à 35 degrés Celsius et 5G à 120 images par seconde, et qu'il est accidentellement récupéré par une « personne de carrière », il ou elle peut copier directement toutes les données de la partition de données sans même déverrouiller votre écran de verrouillage.

![]()

Figure|Piratage de gadget

Perdre les milliers de pierres que vous venez de recharger n'est peut-être pas un gros problème, mais si vous ignorez les conseils et enregistrez résolument les différents mots de passe de compte en texte brut dans le bloc-notes du système, ce sera dangereux – ne pensez pas que c'est une exagération, car c'est la véritable expérience d'un de mes amis.

De plus, vous avez dû entendre plus ou moins récemment parler de cas où des personnes âgées ont participé à des activités et ont été emmenées par des inconnus sous prétexte de « suivre le compte officiel pour obtenir des œufs » ou de « télécharger la promotion pour obtenir de l'huile de cuisson », etc., puis leurs téléphones ont été installés avec des applications de porte dérobée, ce qui a finalement conduit au vol de comptes bancaires et au vidage de portefeuilles logiciels.

Photo | Xinhuanet

Il s'agit d'opérations simples, réalisables après avoir installé l'appareil en tant qu'application tierce. Si une personne malintentionnée se procurait l'appareil et exploitait les fonctionnalités débloquées de BL pour implanter directement des outils dans le système téléphonique sous-jacent, elle pourrait simuler la localisation, envoyer des messages WeChat à des enfants et imiter le ton des personnes âgées pour demander de l'argent. Elle tomberait certainement dans le panneau.

Même si la probabilité est extrêmement faible, ce danger existe objectivement. Multiplié par le nombre de téléphones, ce risque potentiel reste considérable. Si les fabricants imposent souvent un effacement des données après le déverrouillage de la Black Box via Fastboot, il est difficile de garantir que chacun reverrouillera consciemment et manuellement son téléphone avant de le vendre à un proche ou de l'utiliser.

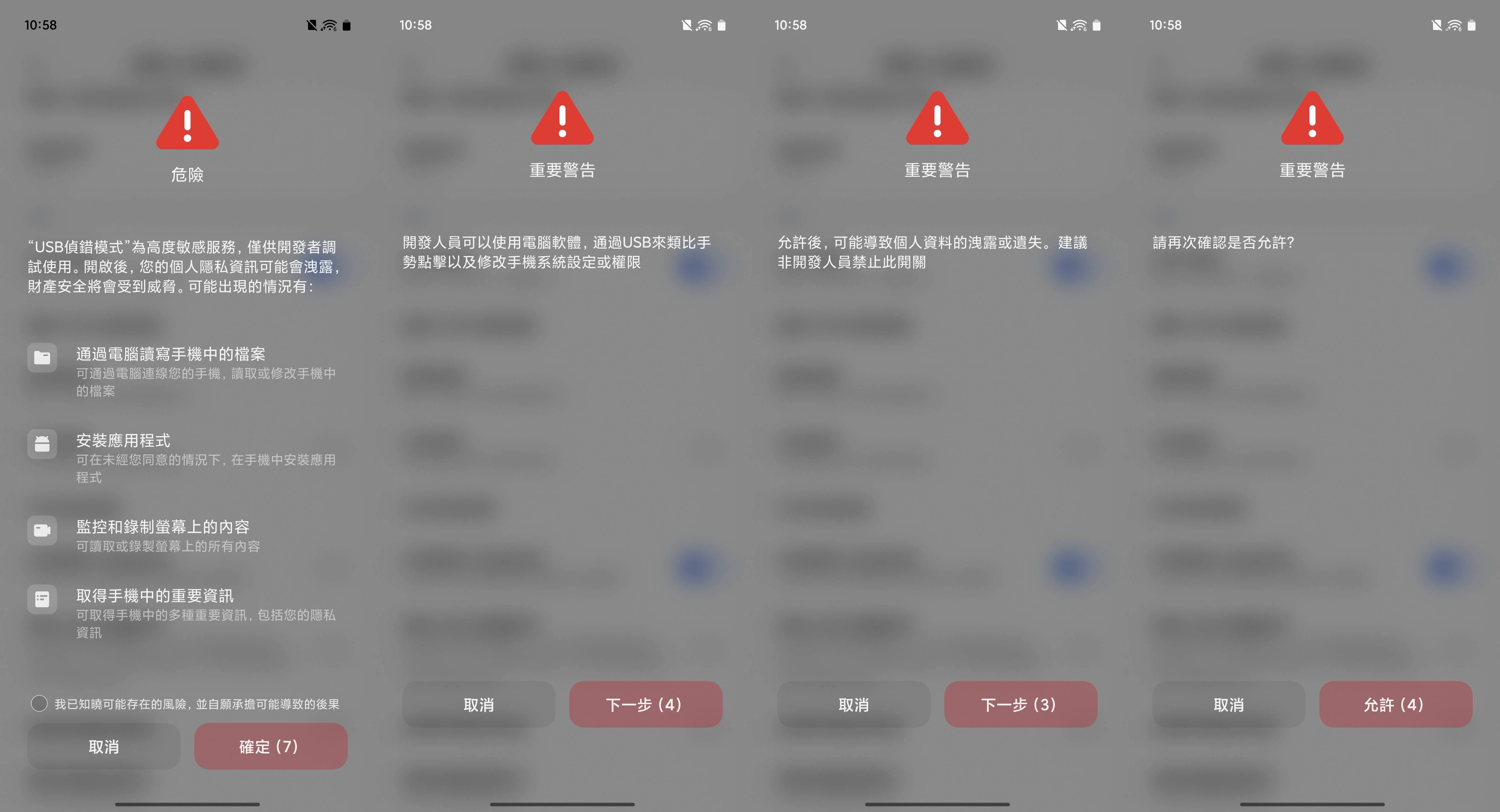

C'est l'une des raisons pour lesquelles les restrictions d'utilisation des téléphones Android se sont multipliées ces dernières années . Qu'il s'agisse de l'avertissement plein écran de 15 secondes à l'ouverture d'ADB, de l'activation forcée de l'insertion de la carte ou du processus de déverrouillage extrêmement strict des BlackBerry, les restrictions imposées par les fabricants se sont progressivement intensifiées, au gré des fonctionnalités.

Cette approche est-elle efficace ? Elle l'est, et c'est certainement frustrant. Mais face aux risques d'escroquerie, de vol de comptes Alipay ou d'utilisation illégale de cartes de crédit (un seul incident peut représenter une perte considérable), il est préférable d'avoir des restrictions sur le verrouillage BL plutôt que de ne pas en avoir du tout.

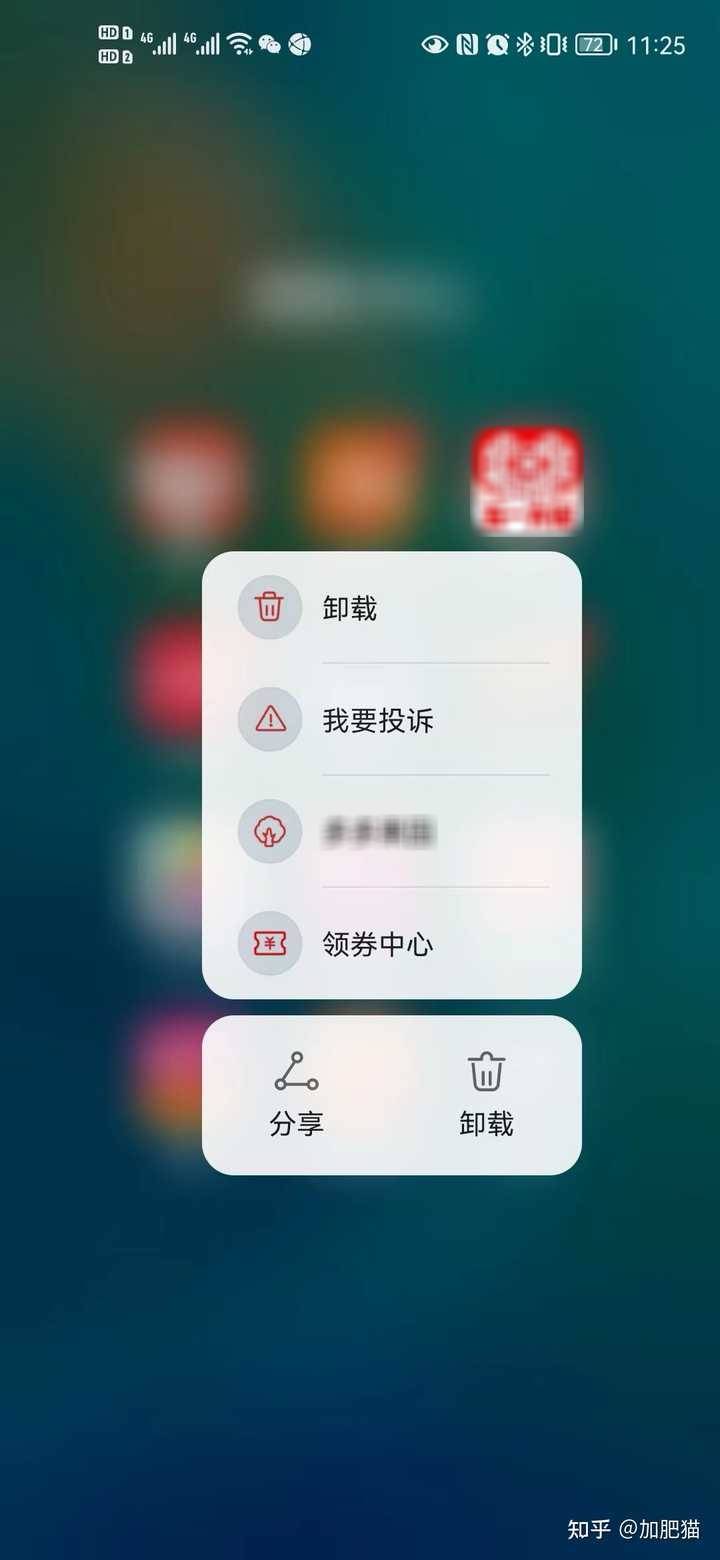

Mais encore une fois, qu'il s'agisse d'une manière brutale et drastique de ne pas déverrouiller BL, ou d'utiliser des moyens sarcastiques pour entraver de force le processus de déverrouillage, ce n'est pas une approche responsable, car il existe des logiciels qui occupent le canal et se comportent de manière malveillante, et parfois il n'est vraiment possible d'utiliser que des méthodes d'enracinement pour le contrôler :

Photo|Zhihu@Fatcat

Si moi, un utilisateur vulnérable qui doit déverrouiller BL lors de l'utilisation de Pixel et utilise souvent ADB lors de l'utilisation de téléphones portables domestiques, je dois dire que les mesures de Sony Xperia sur le verrouillage BL méritent d'être apprises de tous les fabricants – vous devez utiliser le code d'identification IMEI de la machine, demander le code de déverrouillage sur le site officiel de Sony, puis le saisir manuellement un par un dans fastboot pour le déverrouiller.

Photo|Jinzhou Weekly

Même si cette expérience rétro peut être qualifiée de « déverrouillage de l'immortel », elle est vraiment utile pour garantir la sécurité. Vous comprenez maintenant pourquoi Sony est si performant, n'est-ce pas ?

#Bienvenue pour suivre le compte public officiel WeChat d'iFaner : iFaner (ID WeChat : ifanr), où du contenu plus passionnant vous sera présenté dès que possible.