Les 8 meilleurs outils de test de pénétration sans fil pour Linux

Les outils de pénétration Wi-Fi facilitent l'analyse de la cybersécurité en approfondissant les détails du cadre de sécurité. Avant que les pirates n'utilisent ces outils pour infiltrer votre système, il est judicieux d'examiner votre réseau pour détecter de telles vulnérabilités.

À cette fin, de nombreuses organisations commencent à utiliser des outils de test d'intrusion Wi-Fi pour découvrir les vulnérabilités de leurs réseaux sans fil. Lisez la suite pour connaître certains des outils de pénétration Wi-Fi puissants et populaires.

Crackers de mots de passe sans fil

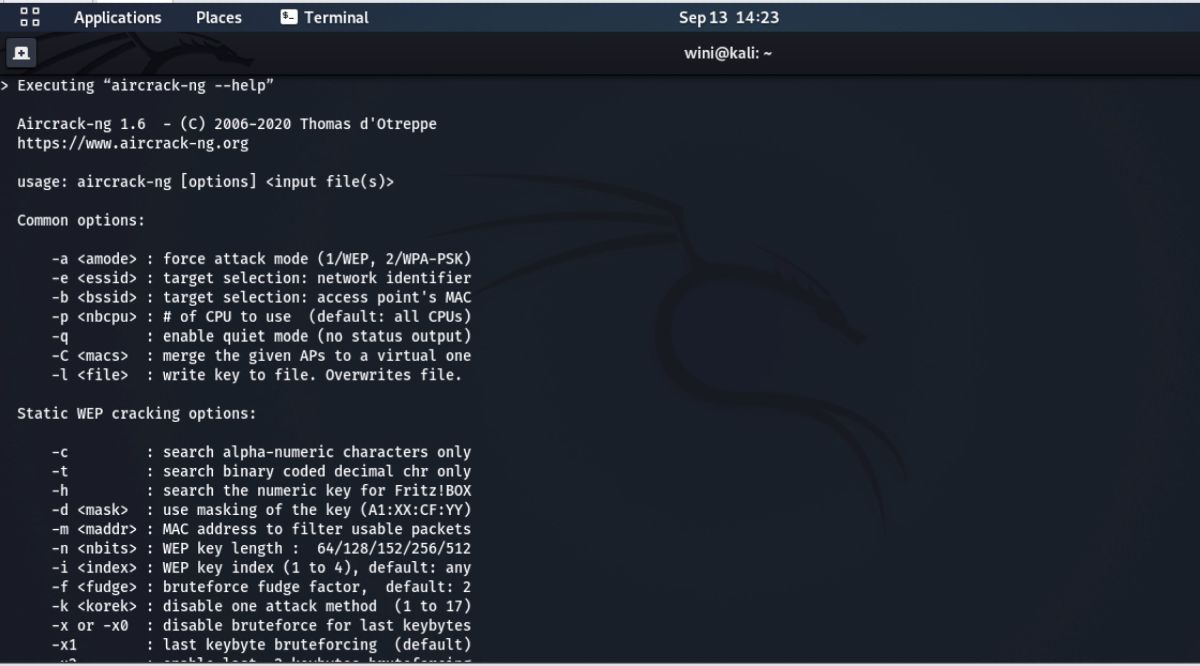

1. Aircrack-ng

Aircrack-ng est probablement le choix préféré des pirates pour pénétrer les réseaux Wi-Fi et accéder aux mots de passe à des fins éthiques ou contraires à l'éthique. Il est populaire pour les personnes qui cherchent à déchiffrer les mots de passe WEP et WPA.

Le principe de fonctionnement d'Aircrack est basé sur la capture des paquets réseau en utilisant une série d'algorithmes infaillibles. L'outil collecte suffisamment de paquets pour récupérer le mot de passe via une attaque FMS optimisée. Il prend en charge la plupart des adaptateurs sans fil et promet d'offrir un taux de réussite élevé.

2. Saccageur

-(1).jpg)

Reaver est un outil de pénétration de réseau sans fil open source populaire en tête de liste de la boîte à outils de chaque testeur de stylo. Cet outil applique des attaques par force brute pour voler des mots de passe sur les réseaux sans fil sécurisés WPA et WPA2.

Le code source de Reaver est disponible gratuitement sur Google, mais vous devez lire son guide d'utilisation avant de vous familiariser avec l'outil. Cet outil de pénétration Wi-Fi est toujours utilisé, même s'il n'a pas été mis à jour depuis un certain temps maintenant.

3. Hashcat

.jpg)

Hashcat est le cracker de mot de passe le plus rapide au monde. Il est basé sur un moteur de règles intégré au noyau qui vous donne la possibilité de l'utiliser sur certains des systèmes d'exploitation les plus populaires.

Les systèmes d'exploitation tels que Linux, Windows et macOS prennent largement en charge l'utilisation de Hashcat. La fonctionnalité de cerveau candidat de mot de passe de Hashcat continue d'être l'un des principaux USP de cet outil qui attire l'attention.

Il est livré avec un système de référence intégré et un chien de garde thermique interne. En plus de cela, il prend en charge le sel hexadécimal, le jeu de caractères hexadécimal, le réglage automatique des performances, la pause/reprise interactive, le craquage distribué, le multi-appareil et bien d'autres fonctionnalités.

4. Wifiphisher

Wifiphisher est un autre excellent outil pour déchiffrer les mots de passe et créer de faux points d'accès. Les testeurs de pénétration peuvent utiliser ces faux points d'accès pour l'engagement de l'équipe rouge et les tests de sécurité Wi-Fi.

L'outil vous permet d'atteindre rapidement une position intermédiaire par rapport aux clients d'accès Wi-Fi. L'outil est utile dans les attaques de phishing Web personnalisées, en infectant les stations avec des logiciels malveillants et en effectuant des attaques de phishing automatisées en fonction de vos préférences et de vos besoins.

Il est disponible gratuitement et est préchargé dans Kali, une distribution Linux spécialisée dans les tests de pénétration. Les pirates utilisent cet outil pour voler des mots de passe Wi-Fi.

5. CoWPAtty

Joshua Wright est le propriétaire/fondateur de cowPatty. Il fonctionne sur le principe des attaques automatisées par dictionnaire hors ligne. L'outil comprend un CD Auditor qui facilite l'utilisation de l'outil pour pirater les réseaux WPA-PSK.

L'outil est facile à utiliser mais fonctionne très lentement, ce qui est un inconvénient important. Il fonctionne sur une liste de mots contenant les mots de passe utilisés dans les attaques. En tant que pirate, vous ne pouvez pas pirater le réseau tant que le mot de passe n'est pas disponible dans la liste de mots de passe.

Bien que ce processus puisse sécuriser l'ensemble du concept, il s'agit d'un outil lent, qui a tendance à disparaître assez tôt de la liste d'intérêt de chaque pentester.

Scanners réseau et pirates Wi-Fi

6. AirSnort

.jpg)

AirSnort occupe une place de choix, en particulier lorsqu'il s'agit d'offrir une suite d'outils de pénétration Wi-Fi disponibles gratuitement pour les réseaux WEP. Un inconvénient majeur est qu'il ne fonctionne qu'avec les réseaux WEP, ce qui continue d'être décevant, compte tenu de sa liste de fonctionnalités utiles.

AirSnort rassemble, examine et compose les clés de chiffrement après avoir collecté suffisamment de paquets réseau. C'est un outil facile à utiliser pour les systèmes d'exploitation Linux et Windows. Malheureusement, tout comme Reaver, il n'y a eu aucune mise à jour sur cet outil depuis un certain temps maintenant.

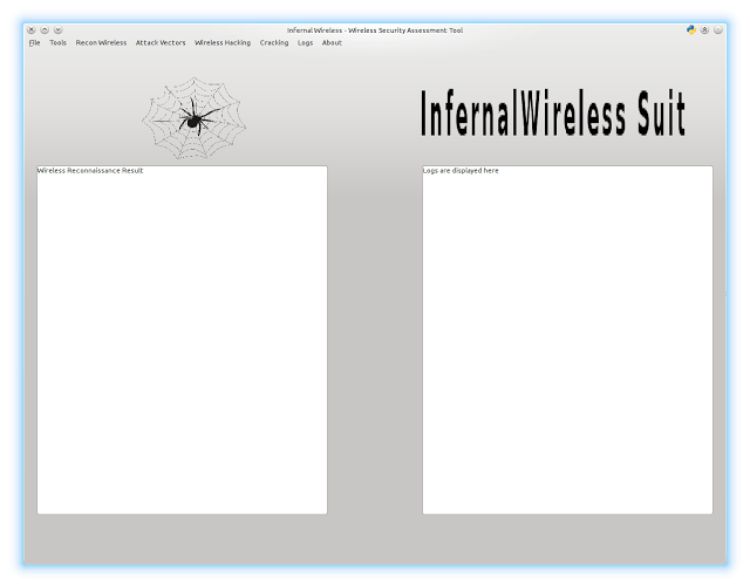

7. Infernal-Jumeau

L'objectif principal du développement de l'outil de test Infernal-Twin est d'automatiser l'attaque des jumeaux maléfiques en créant des points d'accès. Ces points d'accès reniflent la communication réseau et obtiennent les résultats souhaités pour les utilisateurs.

Les attaquants ont mis en place de faux points d'accès Wi-Fi qui promettent de fournir des services Internet ; Cependant, la réalité est différente, car il s'agit de renifler le trafic de l'utilisateur.

Les faux points d'accès prétendent être une véritable page d'accès au réseau, alors qu'ils tentent simplement de voler les informations d'identification Wi-Fi de votre réseau et d'autres données vitales.

Il est livré avec toutes les fonctionnalités essentielles requises pour pirater un réseau sans fil. Qu'une personne utilise WEP, WPA ou WPA2, soyez assuré qu'Infernal-Twin vous donnera du succès.

Certaines fonctionnalités incluent :

- Bande SSL

- Fonctionnalité de prise de notes

- Cartographie du réseau

- MiTM

- Piratage WPA/WPA2/WEP

- Ingénierie sociale sans fil

- Évaluation de la sécurité sans fil de l'interface graphique

L'outil Infernal-Twin est régulièrement mis à jour ; l'auteur a annoncé que la prochaine version donnerait plus de pouvoir pour collecter les informations d'identification de la victime et d'autres données via l'analyse des fichiers journaux TShark. Ces fonctionnalités en font un excellent outil pour tirer le meilleur parti de vos missions de test Wi-Fi.

8. Requin filaire

.jpg)

Wireshark est un analyseur de protocole réseau largement utilisé et hautement fiable, disponible gratuitement en tant qu'outil open source. En tant que pentester, vous pouvez obtenir des détails au niveau microscopique sur votre réseau avec cet outil.

Wireshark travaille sur la collecte des paquets et les analyse plus avant pour donner l'état de sécurité détaillé. Il offre une prise en charge multiplateforme sur certains des systèmes d'exploitation les plus populaires tels que macOS, Linux, Windows, entre autres.

Sa riche analyse VoIP et son inspection approfondie de plus d'une centaine de protocoles en valent la peine pour diverses organisations gouvernementales, privées et à but non lucratif. Les outils ne peuvent pas fournir de phrases secrètes en texte clair dans certains cas, mais cela reste utile pour renifler et capturer des données en direct.

De plus, des pirates informatiques éthiques ou contraires à l'éthique peuvent l'utiliser pour Bluetooth, Ethernet, USB et d'autres réseaux, en plus du Wi-Fi. Les personnes ayant peu ou pas de connaissances sur les protocoles réseau peuvent se sentir incapables d'utiliser cet outil.

Trouver le meilleur outil de test de pénétration pour votre Wi-Fi

Utilisez chacun de ces outils pour déchiffrer les mots de passe Wi-Fi ou pour surveiller votre trafic réseau. Bien que chaque outil ait son propre ensemble de fonctionnalités, vous devez décider quelle fonctionnalité est la mieux adaptée à vos besoins immédiats.

Vous pouvez également choisir de passer à une distribution Linux de test d'intrusion si vous ne voulez pas passer du temps à installer tous les outils sur votre système.